Kuidas vältida domeeni vargust? Parimad tavad oma domeenide turvamiseks

Kas on võimalik varastada interneti domeeni? Võib-olla üllatab see teid, kuid jah, see on võimalik. See kuritegu ei ole tavaline, kuid see juhtub. Näiteks 2015. aastal langes prillide müügiga tegelev ettevõte sellise praktika ohvriks. Juulis 2021 kasutas küberkurjategija nutikat meetodit ja varastas domeeni domeeni järelmüügi kaudu. Oleme näidatud näiteid üksikasjalikult kirjeldanud ja soovime, et need teeniksid hoiatuseks domeeni tellijatele.

Kas olete uudishimulik, milliseid meetodeid kasutavad küberkurjategijad domeenide varastamiseks ja kuidas saate end nende eest kaitsta? Loe allpool.

Kuidas saavad küberkurjategijad varastada interneti domeeni?

Internetidomeeni saab varastada kahel viisil:

- Muutes domeeni delegeerimist, st suunates selle välistele DNS-serveritele. Selleks võib olla piisav teada domeeni halduspaneeli sisselogimisandmeid. Delegeerimise muutmisega saate pealt kuulata e-posti liiklust ja suunata domeeni valele veebisaidile, mis on majutatud mujal.

- Domeeni üleviimise teel, st selle liigutamisega teise registrisse ja seega domeeni täieliku üle võtmiseni.

Enamikus registrites domeeni üleviimiseks on vajalik:

- Sisselogimisandmed domeeni halduspaneeli, st e-posti aadress või konto nimi ja vastav parool.

- Authinfo kood – tähemärkide jada, mis võimaldab domeeni üleviimist, st selle liigutamist teise registrisse. Tavaliselt saab koodi pärast täiendavat volitust, näiteks pärast koodi taotlemise taotluse täitmist. Siiski on erandeid domeenide puhul, millel ei ole authinfo koode, näiteks Briti ".uk" laiend.

- Domeeni tellija postkasti sisselogimisandmed, kuna just sinna saadetakse tavaliselt authinfo kood. Siiski võib authinfo kood olla saadaval ka otse domeeni halduspaneelis.

2015. aastal langes luksuslike prillide müügiga tegelev domeen shadesdaddy.com sellise varguse ohvriks. Domeen varastati Hiina küberkurjategijate poolt ja suunati teisele valele veebisaidile. Lõpuks taastati domeen, kuid mitte enne, kui vargad suutsid müüa sadu valeprodukte, mis avaldasid negatiivset mõju ettevõtte mainele.

Kuidas kaitsta oma domeeni varguse eest – praktilised näpunäited

1. Pöörake tähelepanu veebisaidi domeeninimele, kuhu sisse logite

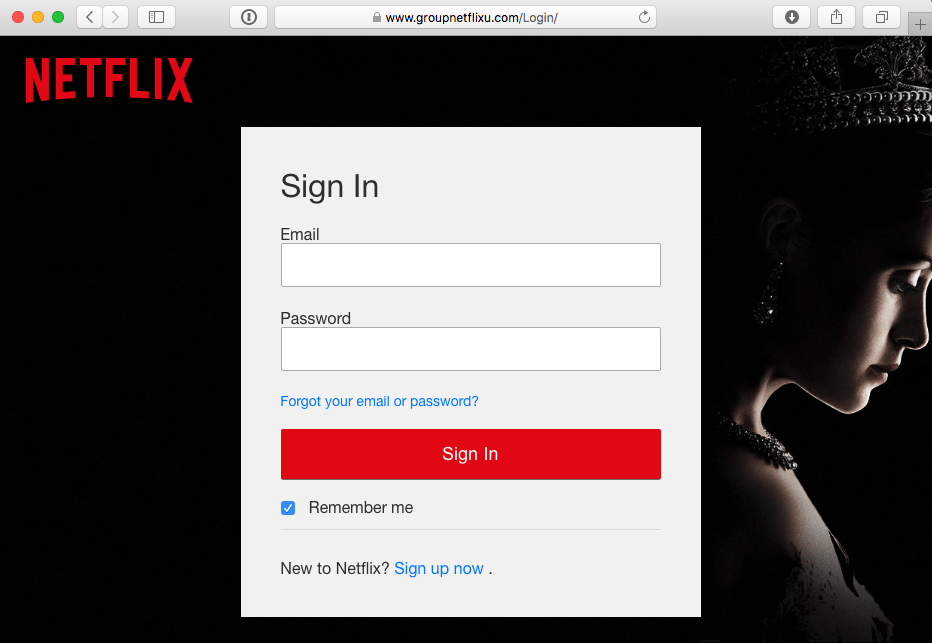

Vaadake allolevat ekraanipilti. Kas näete midagi häirivat?

Allikas: https://isc.sans.edu/diary/Secure+Phishing%3A+Netflix+Phishing+Goes+TLS/23786

See on vale URL: “https://www.groupnetflixu.com/Login/” asemel “https://www.netflix.com/Login/”.

Petja lisas originaalnime ette sõna “group” ja lõppu tähe “u”. Ta käivitas vale veebisaidi, mis sarnanes Netflixi sisselogimisvormiga, sellel aadressil.

See on hea näide kalastamisest. Selline petuskeem seisneb olemasoleva veebisaidi jäljendamises, et saada konfidentsiaalset teavet, ja see põhineb sotsiaalse inseneritehnika tehnikatel. Eesmärk on suunata kasutajad valele otsusele, manipuleerida neid ja veenda neid tegema toiminguid, mis viivad pettuseni.

Rünnaku õnnestumise tõenäosust mõjutavad muu hulgas vale portaali kvaliteet, sarnase domeeninime valik ja meetod, millega külastajaid edasistele toimingutele julgustatakse, näiteks korralikult pealkirjastatud e-kirja kaudu, millel on hästi läbimõeldud sisu, kvaliteetsed graafika ja muud tõhusad “petukaupad.” Netflixi pettuse puhul kasutas petja nime, mis oli väga sarnane originaalile.

Küberkurjategija võiks saata vale sõnumi potentsiaalsetele LetsDomains.com tellijatele, näiteks meie teenustega seotud uue pakkumise kohta, teiselt domeenilt. Sisu võiks sisaldada linke valele domeenile. Saatja nimi võiks olla erinev originaalist, kuid samas piisavalt sarnane, et seda võiks segi ajada ehtsaga.

Mõned inimesed ei pruugi märgata, et link viib valele portaalile. Loomulikult oleks saatja nimi ka erinev originaalist, kuid maailmas on tähestikud nii keerulised, et on võimalik registreerida analoogne nimi, mis näeb välja sarnane.

Populaarsed meetodid domeenide petmiseks hõlmavad ühe või mitme sarnase välimusega tähe lisamist aadressile, näiteks ḁ asemel a, mis näevad välja väga sarnased, kuid pärinevad erinevatest tähestikest.

Seda meetodit, mis hõlmab sarnase välimusega tähe kasutamist, kasutasid näiteks petjad, kes registreerisid domeeni lọt.com (Poola lennufirma) ja avaldasid seal vale lennupiletite müügiportaali. Keskmine täht on “o” punktiga all, mis on ladina täht igbo keeles.

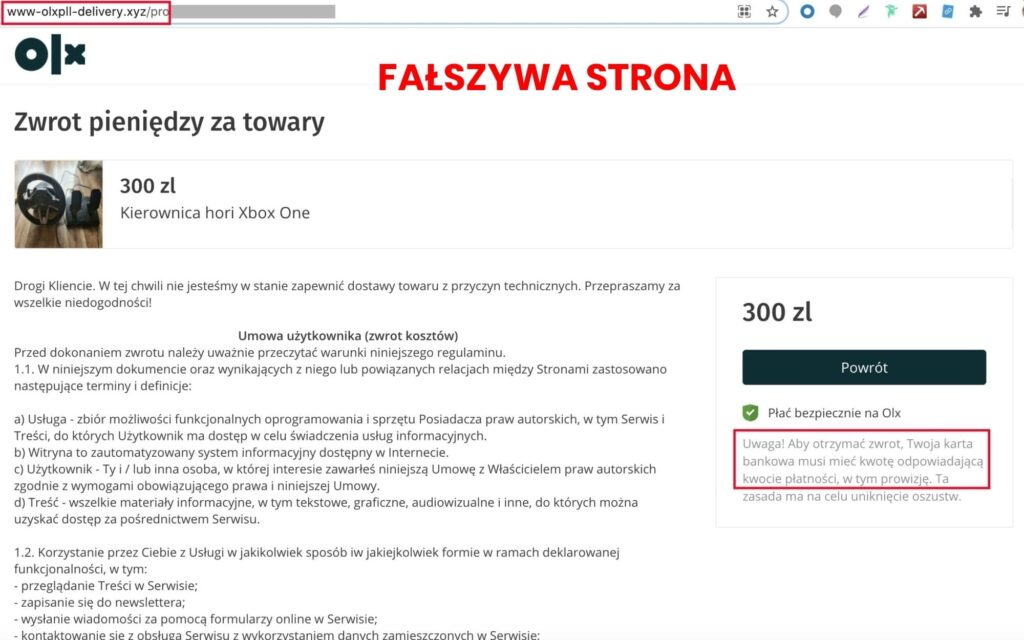

Teised meetodid koosnevad tähtede duplikeerimisest kõrvuti või sõnade lisamisest nagu kohaletoimetamine, saadetised, turu saadetised, 24, ostmine jne. Üks portaale, mida petjad sageli jäljendavad, on OLX (populaarne kuulutuste veebisait Euroopas). Saate lugeda ebaausatest meetoditest, mis on põhjustanud paljude inimeste raha kaotamise nende blogides. Seetõttu vaadake alati hoolikalt veebisaidi URL-i, kuna see võib teid päästa potentsiaalsest petuskeemist.

Allikas: https://blog.olx.pl/2020/06/18/uwaga-na-phishing/

2. Vältige sisselogimist avatud Wi-Fi võrkudesse ja avalike seadmete kasutamist

Võib-olla olete sisse logitud avatud Wi-Fi võrku, st võrku, kuhu sisselogimiseks ei ole vajalik parool. Neid võib leida näiteks lennujaamades või ostukeskustes. Soovitame selliseid ühendusi vältida, eriti oma isiklike kontode, sealhulgas domeeni halduspaneeli sisselogimisel. Olge teadlik, et antud hotspot võib olla loodud spetsiaalselt andmete varastamise eesmärgil.

Wi-Fi võrgu loomisel saate selle hõlpsasti nimetada lennujaama või ostukeskuse nimega. Kui logite sisse küberkurjategija loodud võrku, saavad nad vaadata teavet, mis saadetakse teie seadme ja külastatavate krüpteerimata veebisaitide vahel, näiteks veebisaidid, mis ei ole kaitstud HTTPS-protokolli kaudu SSL-sertifikaadiga. See on tingitud sellest, et sel viisil saavad vargad olla vahendajateks võrgu ja seadme vahel.

Sarnane reegel kehtib isiklike kontode sisselogimise kohta avalikes, tundmatutes seadmetes, näiteks raamatukogus, internetikohvikus või kopeerimispunktis. Sellised rajatised võivad kasutada usaldusväärseid Wi-Fi võrke, kuid ei pruugi täielikult kontrollida inimesi, kes neid külastavad. Küberkurjategija jaoks on piisav, kui nakatada seade tuvastamatute pahavaradega, näiteks klahvivaatlejaga, mis salvestab seadme kasutajate sisestatud tähemärgid.

3. Kasutage erinevaid, tugevaid paroole

Sama parooli kasutamine igal pool on kindlasti mugav lahendus, kuid sellega kaasneb märkimisväärne oht. Kui teie sisselogimisandmed lekivad ühelt veebisaidilt, püüab küberkurjategija tõenäoliselt neid kasutada ka mujal. Seetõttu on oht, et varas logib sisse teistesse platvormidesse, mida kasutate, katse ja eksituse meetodil. Kas see tundub ebareaalne? Võib-olla veenab teid uudis, mille avaldas TroyHunt.com (turvalisusele keskenduv blogi), mis kirjeldab 21 miljoni parooli lekkeid 2000 platvormilt.

Kui olete mures, et ei suuda neid paroole meeles pidada, saate kasutada spetsialiseeritud tarkvara, nagu Password Safe, KeyPass ja LastPass, et turvaliselt koguda ja salvestada oma mandaate. Programmid on saadaval nii arvutitele kui ka nutitelefonidele.

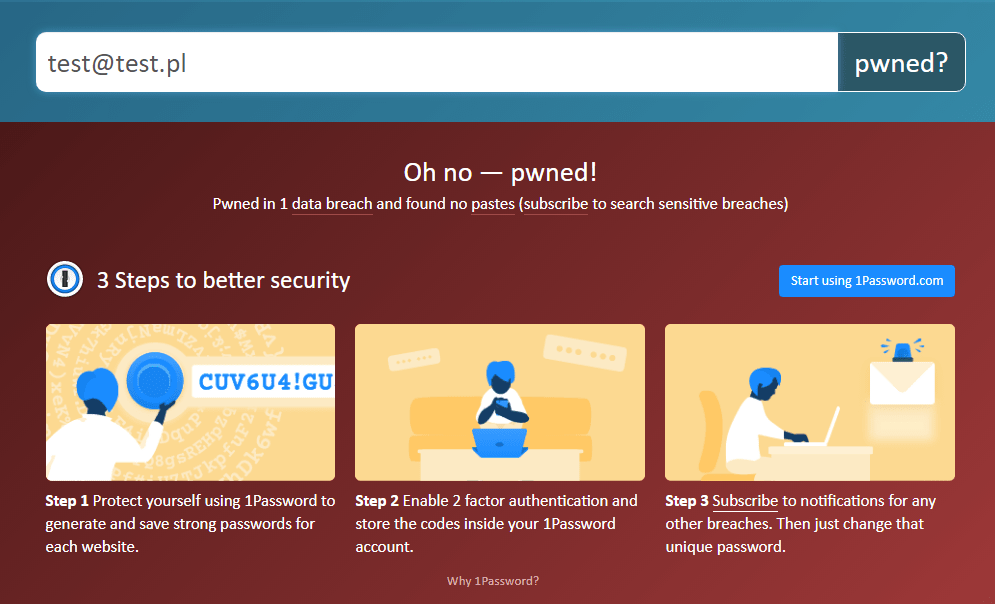

Kui teid huvitab, kas teie andmed on kunagi lekkinud ja kas on oht, et volitamata isik teab teie parooli, on olemas viis selle kontrollimiseks – külastage haveibeenpwned.com. Veebisait võimaldab teil kontrollida, kas teie kasutatav e-posti aadress või telefoninumber ei ole varaste poolt kinni püütud.

Allikas: haveibeenpwned.com

4. Lülitage sisse kahefaktoriline autentimine

Kahefaktoriline autentimine (2FA) on viis kaitsta oma kontot, näiteks domeeni halduspaneeli, inimestelt, kes võivad olla volitamata viisil saanud teie kasutajatunnuse ja parooli. Kahefaktoriline autentimine koosneb lisakontrolli etapist, st spetsiaalse koodi sisestamisest, mis saadetakse näiteks välisseadmest – nagu nutitelefon – või eelnevalt määratud e-posti aadressile.

LetsDomains.com-is pakume kaheastmelist autentimist välise Google Authenticatori mehhanismi kaudu. Protsess koosneb koodi genereerimisest lühikese kehtivusajaga nutitelefoni rakenduses, mis tuleb sisestada halduspaneeli sisselogimisaknas. Juhised Google Authenticatori seadistamiseks LetsDomains.com konto kasutamiseks leiate halduspaneelist.

5. Kaitske domeeni Registry Lock või Registrar Lock teenusega

Registry Lock teenus kaitseb domeene volitamata juurdepääsu eest kolmandate isikute poolt ja juhuslike muudatuste eest. Registry Lock aitab teil vältida potentsiaalsete ründajate tegevust, sealhulgas tellija muutmist, domeeni üleviimist teise registrisse või selle kustutamist. Turvameetmed rakendatakse registri tasemel (üksus, mis haldab antud domeeni), tänu millele saate tõhusat kaitset ebasoodsate muudatuste eest, mis võivad teie domeenile rakenduda. LetsDomains.com-is on teenus saadaval ainult .pl ja .eu domeenide jaoks. Seda saab igal ajal deaktiveerida, kuid .pl domeeni puhul peate selle uuesti aktiveerima, et seda kasutada. .eu domeeni puhul saate ajutiselt blokeeringu eemaldada. Kui olete huvitatud Registry Lock aktiveerimisest, võtke meiega ühendust.

Sarnane lahendus on Registrar Lock teenuse kasutamine. See on samuti registri taseme valik, mida kasutatakse volitamata või juhuslike domeeni muudatuste vältimiseks. Registrar Lock on tasuta ja töötab globaalsete ja uute domeenide jaoks.

Tasub märkida, et lisaks registrile kehtib selliste domeenide üleviimise lukustus alati, sõltumata Registrar Lock teenusest, 60 päeva alates registreerimise, viimase üleviimise või määramise hetkest, ja seda ei saa varem deaktiveerida.

Kontrollimiseks, kas domeenil on lubatud Registrar-Lock, saate kasutada WHOIS andmebaasi, sisestada domeeninime ja otsida "Domeeni olek: clientTransferProhibited" kirjet.

6. Kontrollige oma domeeni registrit ja vaadake, milliseid turvatingimusi see pakub

Ärge registreerige oma domeeninime esimese registriga, kelle leiate. Selle asemel lugege registrite kohta arvustusi ja kontrollige, milliseid turvatingimusi nad pakuvad.

Domeeni registrid peaksid suutma pakkuda rohkem kui lihtsalt registreerimist, uuendusi ja üleviimisi. Otsige registrit, mis pakub täiendavaid teenuseid, nagu SSL-sertifikaadid ja majutus. Hea registri puhul on ka palju kontaktmeetodeid.

Kontrollige, milliseid formaalsusi on vajalik domeeni üleviimiseks. Usaldusväärne registri peaks kindlasti nõudma täiendavat volitust authinfo koodi allalaadimisel. LetsDomains.com-is saate authinfo koodi halduspaneelis. Siin on oluline leida mõistlik tasakaal ohutuse ja mugavuse vahel. Otseselt paneelis saadaval olevad koodid on mugavad, kuid need diskvalifitseerivad registri kui ohutu teenusepakkuja. Teisest küljest ei tohiks authinfo koodi väljastamise protseduur olla seotud liiga keeruliste formaalsustega (mis muudavad domeeni üleviimise keeruliseks), näiteks nõudega viia kirjavahetust läbi traditsioonilise posti.

7. Ärge jagage oma sisselogimisandmeid ja hoidke neid privaatsena

Kaitske oma domeeni halduspaneeli sisselogimisandmeid samamoodi nagu kaitsete oma pangakonto sisselogimisandmeid. Ärge jagage oma sisselogimisandmeid kellegagi. Isegi kui olete täielikult kaitstud võimalike rünnakute eest väljastpoolt, ei saa te olla kindel, et teine inimene on võtnud sarnaseid ettevaatusabinõusid.

8. Hoia oma kontaktandmed ajakohasena

Veenduge alati, et olete oma kontaktandmed süsteemis ajakohastanud, näiteks kui olete oma aadressi muutnud, oma kontori kolinud või määranud domeenide haldamise oma ettevõttes teisele isikule. Eriti oluline on ajakohastada oma telefoninumbrit ja e-posti aadressi, kuna neid andmeid võib registri kasutada, et proovida teiega ühendust võtta, kui nad tuvastavad teie kontoga seotud kahtlase tegevuse.

Mida teha, kui volitamata isik pääseb domeeni halduspaneeli ja näiteks muudab DNS-seadeid?

Kui märkate, et volitamata isik on pääsenud teie domeenide paneeli, näiteks pärast viimase (volitamata) sisselogimise kontrollimist, teavitage kohe oma registrit. Nad peaksid teadma, milliseid meetmeid sellistes olukordades võtta.

Muuda oma domeeni konto parooli, domeeni paneeliga seotud e-posti aadressi ja vajadusel ka hostingu konto parooli.

LetsDomains.com-is oleme välja töötanud turvamenetlused, mis vähendavad teie kontole sissetungi tagajärgi, kuid peate meeles pidama, et teavitada meid kogu juhtumist võimalikult kiiresti.

Mida teha, kui interneti domeen on volitamata üleviidud?

Kui teie domeen on kadunud teie registri paneelist, ei tähenda see tingimata, et see on varastatud. Võib-olla on see aegunud hooletuse või maksmise puudumise tõttu, võib-olla on see teises kontos samas registris või on see mingil põhjusel peatatud. Kiire kontakt oma registri klienditeenindusega osutub kindlasti kasulikuks.

Tasub kontrollida domeeni teavet WHOIS andmebaasis iseseisvalt. Pakutava andmete ulatus sõltub antud registri poliitikast ja tellija tüübist. Enamasti ei ole tellija andmed avalikult kättesaadavad. Siiski saate kontrollida domeeni aegumiskuupäeva ja seda, kes selle omab. Kas domeen on lihtsalt aegunud? Kui see ei juhtunud ja näete WHOIS andmebaasis tundmatut registrit, võtke oma registriga kohe ühendust.

Peaksite välja selgitama, mis juhtus domeeniga, kas ja millal see üleviidud oli ja kuidas see volitati. See teave on äärmiselt väärtuslik teie domeeni taastamise katsete eduks. Kui teie kahtlused volitamata üleviimise osas kinnituvad, võtke ühendust ka uue registriga ja teavitage neid sellest faktist. Peaksite püüdma takistada edasisi tegevusi antud domeeniga, et saaksite selgitada kahtlusi. Sel hetkel on samuti mõistlik kasutada õigusabi.

Kokkuvõte – kuidas vältida domeeni vargust?

Domeeni vargus on praktika, mis võib juhtuda igaühega, kes ei järgi põhiturvameetmeid. Kõige tähtsam on vältida sisselogimist oma kontodele avalikult kergesti ligipääsetavatelt seadmetelt. Ärge logige sisse avatud Wi-Fi võrkudesse, kuna need võivad olla loodud spetsiaalselt tundlike andmete pealtkuulamiseks. Ärge kunagi saatke oma sisselogimisandmeid kolmandatele isikutele.

Mõnikord, hoolimata põhiturvameetmete järgimisest, võite langeda petuskeemide ohvriks, mis on teie kontrolli alt väljas, st andmeleke ühel platvormil, mida kasutate. Seetõttu on hea mõte kasutada igas kontos erinevat parooli. Lisaks soovitame tungivalt lubada kaheastmelist autentimist, kui platvorm, mida kasutate, pakub sellist võimalust.

Pidage meeles, et ajakohastage oma konto andmeid, kuna kasutame neid, et teiega ühendust võtta, kui märkame teie domeeniga seotud kahtlast tegevust.

Kui märkate, et volitamata isik on teie domeeni kontole sisenenud, teavitage oma registrit kohe. Kui teie domeen on varastatud, paluge neil abi ja teatage olukorrast registrile. Samuti võite kaaluda oma domeeni kohtute kaudu taastamist.

KKK – domeeni vargus ja kaitse

1.Mis on domeeni vargus (domeeni röövimine)?

Domeeni vargus, tuntud ka kui domeeni röövimine, on domeeninime volitamata üle võtmine, tavaliselt DNS-seadete muutmise või domeeni üleviimise kaudu teise registrisse.

2.Kuidas saan kaitsta oma domeeni varguse eest?

Saate oma domeeni kaitsta, kasutades tugevaid, unikaalseid paroole, lubades kahefaktorilist autentimist, vältides avalikku Wi-Fi-d ja rakendades Registry Lock või Registrar Lock.

3.Mida peaksin tegema, kui minu domeen on varastatud?

Võtke kohe ühendust oma registriga, kontrollige WHOIS andmeid, et kinnitada üleviimist, ja taotlege sekkumist. Kui vajalik, otsige õigusabi varastatud domeeni taastamiseks.

4.Mis on Registry Lock?

Registry Lock on täiustatud turvateenus, mis takistab volitamata domeeni üleviimist, kustutamist või omandi muutmist registri tasemel.

5.Kas kahefaktoriline autentimine on domeenide jaoks tõeliselt vajalik?

Jah. 2FA lisab täiendava kaitse kihi, muutes ründajatel palju raskemaks teie registri kontole sisenemise, isegi kui nad saavad teie parooli.

Ma propageerin meie teenuseid, tooteid ja tarkvara. Ma töötan tihedalt koos arendus- ja tugimeeskondadega, loon kampaaniaid ja sisu, haldan sotsiaalmeediat ning tõlgin keerulisi tehnilisi kontseptsioone selgeks suhtlemiseks meie klientidega.